警告:关闭 root 账号的 MFA 认证存在较高风险。AWS 通常不建议此操作,因为 root 账号拥有对所有 AWS 资源的完全控制权限。如果密码或账号信息泄露,可能导致严重的安全事故。

关闭步骤

使用 root 账号登录 AWS 管理控制台

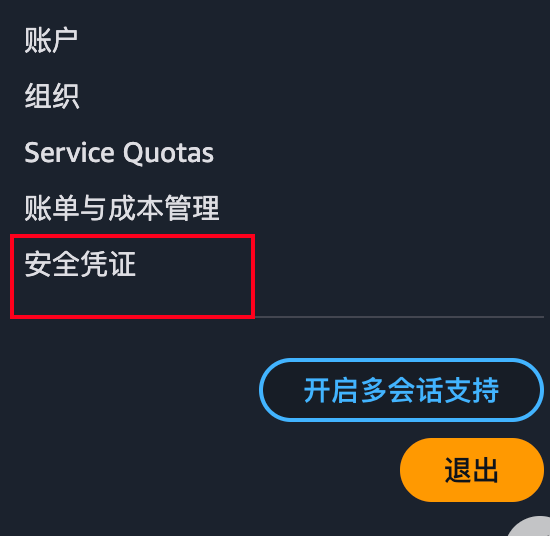

点击右上角账号名称

选择”安全凭证”选项

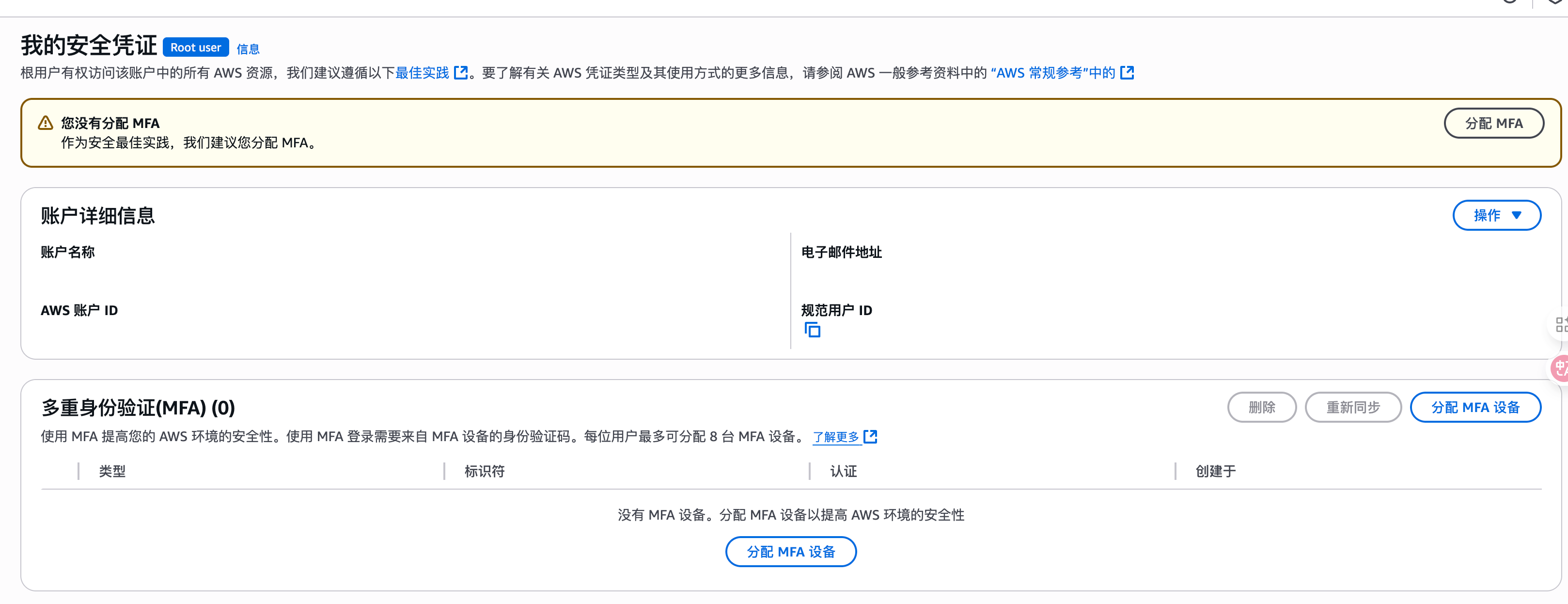

- 在页面中找到”多重身份认证(MFA)”部分

- 点击”删除”即可

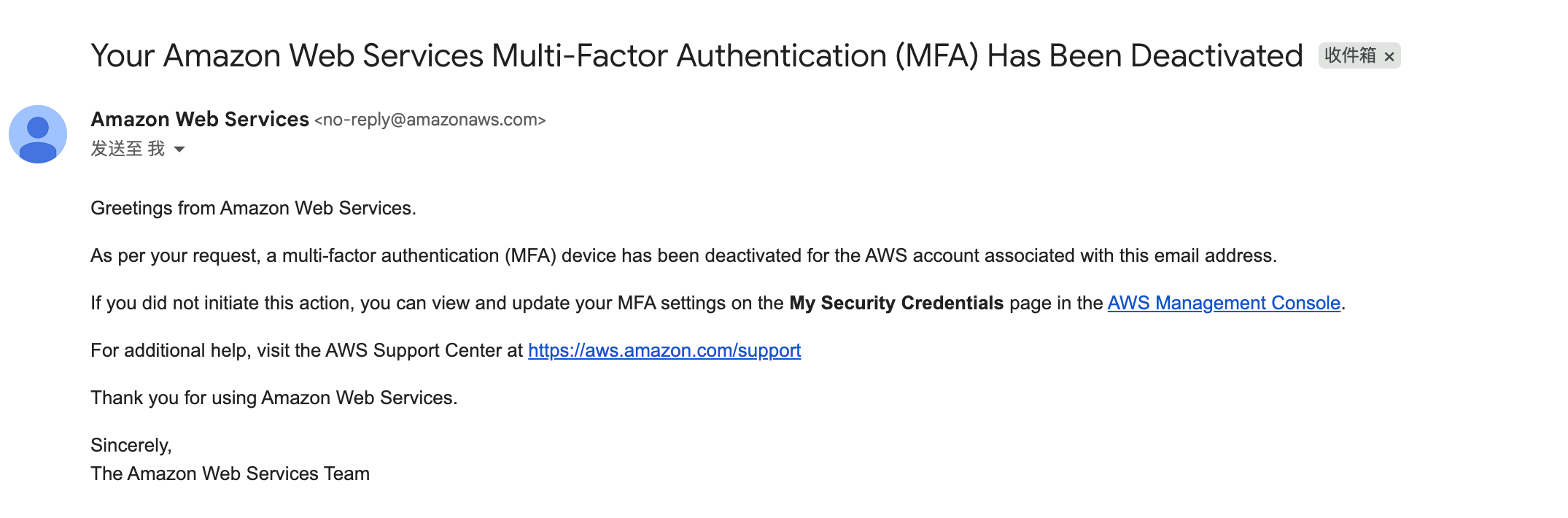

然后会收到邮件提醒:

如果遇到这个报错,那么重新登陆之后再重复前面的步骤:

1 | To complete this action, please ensure that you are authenticated with an MFA device that is enabled for this user. |

文章作者: 忘机山人

版权声明: 本博客所有文章除特别声明外,均采用 CC BY-NC 4.0 许可协议。转载请注明来源 镜湖!

相关推荐

2025-12-15

Amazon Bedrock AgentCore 开发实战(一):本地构建 AI Agent

在 AI Agent 开发过程中,快速迭代和即时反馈至关重要。Amazon Bedrock AgentCore 提供了完整的本地开发支持,让开发者能够在本地环境中构建、测试和调试 Agent,然后无缝部署到云端。 本文将带您从零开始,在本地搭建 AgentCore 开发环境,并通过详细的代码解析,帮助您深入理解每一个技术细节。 Amazon Bedrock AgentCore 简介Amazon Bedrock AgentCore 是一套专为 AI Agent 设计的企业级基础设施服务。它解决了 Agent 从原型到生产过程中的核心挑战: AgentCore Runtime:无服务器运行时环境,支持最长 8 小时的任务执行和 100MB 的请求负载 AgentCore Memory:提供短期和长期记忆管理,支持跨会话的上下文保持 AgentCore Gateway:统一的工具网关,支持 MCP 协议的工具发现和调用 AgentCore Identity:安全的身份认证和授权管理 本地开发的优势在于:开发者可以在熟悉的环境中快速验证想法,无需等待云端部署,同时保持与生产环境一致的...

2025-05-17

懒猫微服实战入门(六):使用2fauth共享你的MFA

标题有点绕口,甚至听起来有点反直觉。 故事的背景是这样的,去参加了 AWS 的活动给的账户强制开 MFA,但是我们还想团队内部 share 使用,于是产生了这个需求。 登录到 AWS 的控制台强制开了 MFA,而且在第一次注册的时候强制绑定多因子验证。这也就意味着,其他人如果想登录这个账户就得随时 call 我,然后我去发给他数据验证码,这实在很不方便,所以想到了共享的 MFA 的需求。 头几天逛商店看到的,觉得项目有点意思就下载了,没想到这么快用到了。懒猫商店,一键部署很方便,当成 Saas 服务来用,完全不考虑部署运维的事情。 之前给小伙伴开了懒猫微服的账户,共享了 planka 来看项目进度,这次把 2fauth 的权限也添加给他。 首先我这边先注册管理员的账户,默认是登录页面,需要切换一下。 登录之后会提示绑定一下这个账户的 MFA,我就是为了不在手机上安装 MFA 软件才用这个的,就不要套娃了。反正外面还有懒猫的验证系统,那个还有 TLS 加密,安全码验证。 选择不绑定设备之后,在这里导入需要设置的 MFA,这可以用摄像头或者导入二维码文件。我用的电脑端,...

2025-06-20

Amazon OpenSearch Service 现在支持 JSON Web Token(JWT)身份验证和授权

最近,Amazon OpenSearch 推出了一个新功能,支持 JWT 认证和授权。虽然这个功能在开源的 OpenSearch 中早已存在,但在托管的 Amazon OpenSearch 中的实现一直不够理想。 此前的授权方式控制台登录 内部数据库:使用基本的用户名和密码进行 HTTP 验证。如果切换到其他认证方式(如 IAM 或 SAML),此验证方式将被禁用。 IAM 主用户:实际上是通过 Cognito 进行验证。由于中国区没有用户池,设置为 IAM 作为主用户故无法使用。 SAML 单点登录:与 SAML 身份提供商(如 Azure AD、Auth0)集成。SAML 身份验证仅能在浏览器中访问 OpenSearch Dashboard,开启 SAML 后会禁用基本的 HTTP 验证。 编程方式对于 SDK 而言,可以通过在 HTTP 请求中携带用户名和密码,或使用 SignV4 携带 IAM 身份信息进行认证。 常见的解决方案包括: 控制台和 SDK 都使用内部数据库的主用户进行基本 HTTP 验证。 控制台使用内部数据库或 SAML 凭证登录 OpenSear...

2026-04-02

让 OpenSearch 支持单点登录:从密码登录到 OpenID Connect

之前我们用 Helm 在 Kubernetes 上部署了 OpenSearch 集群,使用默认的数据库密码进行登录。今天来介绍如何接入 Amazon Cognito 作为 OpenID Connect(OIDC)身份提供商,让Dashboard 实现企业级 SSO 单点登录,同时让 OpenSearch API 也支持 JWT Token 认证。 OpenID Connect 的提供商我选择了 Amazon 的 Cognito,然后对应的Dashboards(前端跳转)和 OpenSearch Security(后端验证)都要单独来做集成。 OIDC 是通用协议,Cognito 只是本文选的提供商,换 Keycloak、Okta、Auth0 都一样 第一步:创建 Cognito App Client在 Cognito 控制台创建一个 App Client,因为我做了端口映射,所以回调和注销的URL都是localhost: 勾选”生成客户端密钥”(Generate client secret) 认证流程勾选:授权码授权(Authorization code grant)、U...

2025-11-20

零代码改动!用 Docker 将 Flask 应用部署到 AWS Lambda

你有一个现成的 Flask API,想部署到 AWS Lambda 享受 Serverless 的好处,但又不想改代码?AWS Lambda Web Adapter 可以帮你实现。 本文将手把手教你如何使用 Docker + Gunicorn + Lambda Web Adapter,将 Flask 应用部署到 Lambda,并通过 API Gateway 对外提供服务。 为什么选择这个方案?传统方式部署 Flask 到 Lambda 需要使用 Mangum、aws-wsgi 等第三方库,需要修改代码添加 handler。而 Lambda Web Adapter 是 AWS 官方方案,有以下优势: 零代码改动:Flask 代码完全不用改 生产级配置:可以使用 Gunicorn 作为 WSGI 服务器 本地开发友好:同一个 Docker 镜像本地和 Lambda 都能跑 框架无关:Flask、Django、FastAPI 都支持 架构概览12345客户端 → API Gateway → Lambda (Docker 容器) ...

2026-04-29

Python + Cognito

做业务时,”用户登录”这件事几乎绕不过去。自己写一套账号密码系统?又是加密、又是找回密码、又是防刷,光想想就头大。 更聪明的做法是:把身份认证外包给专业的身份提供商(IdP),自己只负责”拿到一个可信的用户身份”。这就是 OIDC(OpenID Connect)协议要解决的事。 今天这篇文章,我会带你用 Python 最好用的 OAuth/OIDC 库 —— Authlib,接入 Amazon Cognito,跑通一个完整的登录 / 回调 / 登出流程。 看完你会收获: OIDC 的核心概念(5 分钟讲明白) Cognito User Pool 的配置步骤(附截图要点) 一份可以直接跑的 Flask 示例代码 生产环境的 6 个避坑建议 文章字数比较多,建议先点个在看,收藏着慢慢看 👇 一、5 分钟搞懂 OIDC如果你之前听过 OAuth 2.0,那 OIDC 可以理解为: OIDC = OAuth 2.0 + 身份层(ID Token) OAuth 2.0 解决的是”授权”(我允许第三方访问我的某些资源),OIDC 在它的基础上...

评论

公告

欢迎来到我的小站,这里是我的第二大脑和生活日常。

目录